Internet, los teléfonos celulares y otros logros similares de progreso se han convertido en aspectos esenciales de la existencia humana, y han simplificado la comunicación entre las personas y las ha integrado en un nuevo espacio. Cuando nos registramos en sitios web, llenamos encuestas en redes sociales o cargamos fotos en Instagram, inevitablemente contribuimos a la base de datos general y continuamos la historia de nuestra vida virtual. Las personas con las que nos comunicamos, los lugares desde donde llamamos y lo que ingresamos en los motores de búsqueda —sin duda, todo es información confidencial, pero no está disponible solamente para nosotros.

Hay muchos ejemplos de que se usa la información de los usuarios de Internet. Uno de los casos más obvios está vinculado con PRISM [en], un programa del gobierno estadounidense a menudo mencionado en las noticias recientes. El asunto ha terminado en la corte, y las empresas han empezado a encriptar sus archivos de información con más urgencia. Algunas empresas han logrado [en] proteger información confidencial, pero muchos son pedidos ocultos forzados del gobierno, lo que deja a sus usuarios vulnerables.

Muchos están recurriendo en busca de ayuda al Tactical Technology Collective, una proyecto que une a profesionales de la tecnología, diseñadores, programadores, abogados y activistas que viven en Europa, Asia y África sobre asuntos referidos a derechos de la información. En el sitio web del grupo, es posible encontrar no solamente qué información están usando terceros, sino encontrar tecnología defensiva en la lucha por los derechos digitales.

Los administradores del Colectivo advierten que la encriptación es un arma de doble filo. De un lado, reduce tu «sombra» y asegura un nivel básico de protección. De otro lado, puede atraer todavía más atención, si decides ser completamente invisible. Por lo tanto, es importante usar selectivamente las herramientas y recursos disponibles, que han tenido un enorme crecimiento. El sitio web «Me & My Shadow» [en] (Mi sombra y yo) ha reunido los mejores de estos instrumentos.

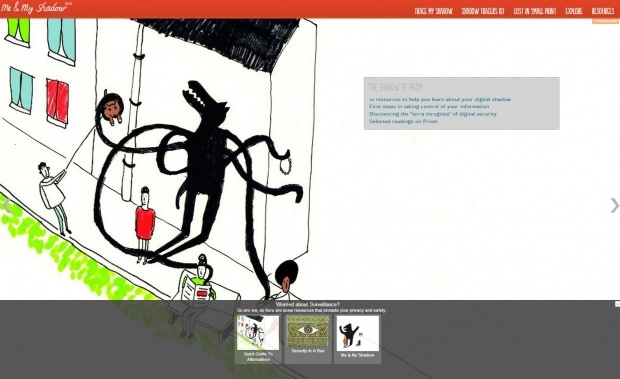

Captura de pantalla del sitio «Me and my Shadow»

El sitio asigna a cada aplicación o programa una categoría, ofrece una breve descripción de su función y especialidad y un enlace al sitio web del diseñador. «Me & My Shadow» promociona una lista de navegadores de Internet y, curiosamente, su primera opción de sitios web es Firefox de Mozilla, creado por una organización establecida sin fines de lucro, que permite la encriptación a través de varios complementos que se pueden descargar gratuitamente. Como punto de interés, Chrome de Google no presume de ninguna gran preocupación para los usuarios, y no es difícil para los terceros recolectar información de los usuarios conectándose con los perfiles de Google.

El mejor motor de búsqueda, según «Me & My Shadow», es «Duck Duck Go«, porque en ninguna circunstancia compartirá la información de tu solicitud de búsqueda con ningún tercero— algo que no se puede decir con confianza sobre Bing ni Google. «Me & My Shadow» también enumera programas recomendados para chat de video, correspondencia por correo electrónico, recursos para trabajo cooperativo, entre otros. También aloja un catálogo completo de otras herramientas útiles [en], y muestra un diseño interactivo y cómodo del sitio web.

Además del apoyo técnico, los visitantes se pueden suscribir para recibir actualizaciones sobre información importante. Pueden averiguar cómo puede ser usada su información, lo que se escribe en los acuerdos de usuario, leer extractos de memos sobre confidencialidad de Facebook, Yahoo e Instagram, y mucho más.

El juego «Data Dealer», que está en la sección de recursos [en] del sitio web, es particularmente interesante. En el juego, los usuarios deben construir su propio imperio por todos los medios necesarios, legales o ilegales, vendiendo información a empresas de seguro e importantes grupos de interés y dando protección de piratas informáticos, activistas y los medios masivos. Aunque es inverosímil, el juego realmente muestra los mecanismos de este enorme e imparable sistema.