ISIS amenaza con un ataque al Reino Unido en un video en el que se presenta un fragmento del discruso de David Cameron en el que expresa su solidaridad con Francia luego de los ataques terroristas de París el 13 de noviembre.

El último video de propaganda de Dáesh (conocidos también como ISIS, por sus siglas en inglés), titulado «Mátenlos donde sea que los encuentren» y publicado por Al-Hayat Media el 24 de enero, afirma presentar a todos aquellos que participaron en los ataques terroristas en París el 13 de noviembre.

El video, lleno de sangre, asesinatos y amenazas de cometer futuros ataques, incluyó todas las marcas distintivas de esta brutal escisión de Al Qaeda, que ocupó grandes territorios en Irak y Siria. Sin embargo, hay algo que se destacó en este video: también incluyó lo que se describía como un mensaje encriptado sobre el próximo ataque del grupo.

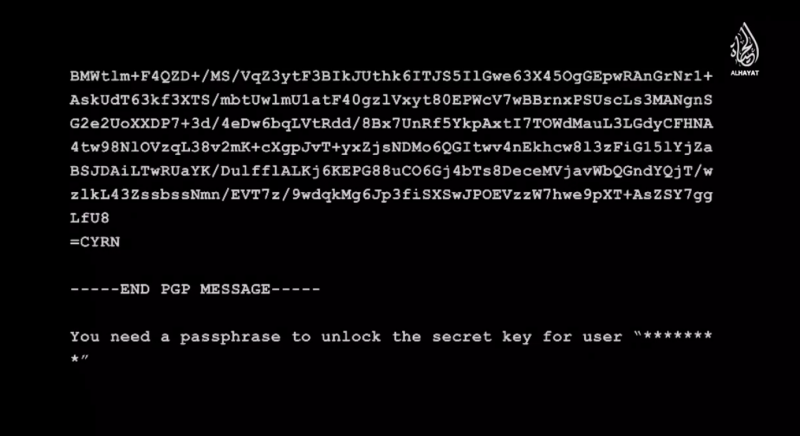

El video también presentó un supuesto correo electrónico descifrado en relación con los ataques terroristas de París:

Captura de pantalla del video de Daesh, de un correo electrónico que, supuestamente, se envió usando un software de encriptación de correo electrónico GPG.

Siendo este video la única evidencia, resulta imposible determinar si este correo electrónico es real o no, si bien el lenguaje simplista y el uso exclusivo de inglés arroja dudas sobre su veracidad.

Aquellos lectores que suelen encriptar sus correos electrónicos notarán el uso peculiar del «Start of PGP/Inline encrypted data» («Comienzo del PGP/La información entre lineas está encriptada») seguido de la palabra «Decryption» (Descifrado). Esta terminología es común en los correos electrónicos encriptados, pero es el orden en particular en que las palabras aparecen lo que no es común.

Edward Snowden, el informante detrás de las filtraciones de programas de vigilancia electrónica global de países como Estados Unidos y el Reino Unido, también señaló que la disposición del correo electrónico encriptado es falsa:

Journos: The #ISIS video's «encrypted email» is confirmed fake. If any official responds as if it's real, push back. pic.twitter.com/fKHAAk1SAa

— Edward Snowden (@Snowden) January 24, 2016

Periodistas: El video de ISIS del «correo electrónico encriptado» es efectivamente falso. Si cualquier funcionario responde como si fuese real, retrocedan.

Does #ISIS see advantage in West limiting access to strong security? Juxtaposing «spooky» fake crypto with anti-crypto Cameron implies yes.

— Edward Snowden (@Snowden) January 24, 2016

¿Ve ISIS alguna ventaja en que Occidente limite el acceso a una fuerte seguridad? Si yuxtaponemos el «espeluznante» mensaje falso encriptado con el movimiento en contra de la encriptación de Cameron, la respuesta es un sí.

The OSINT, una cuenta de Twitter dedicada a la «inteligencia de código abierto», presentó fragmentos editados del video explicando el uso de correo electrónico encriptado:

And ends with an encrypted email, not decryptable to the viewer, threatening London. pic.twitter.com/WBIq4UKqAh

— The OSINT (@theosint) January 24, 2016

Y finaliza con un correo electrónico encriptado, que no puede ser descifrado por el lector, en el que amenaza a Londres.

Captura de pantalla del supuesto correo electrónico encriptado al final del video.

Las estrategias comunicacionales de los terroristas de París se prestaron a grandes debates en los días posteriores al ataque. Se impuso el miedo ante la imposibilidad de las fuerzas de seguridad de prevenir estos actos por el uso de la encriptación, lo que desató una nueva controversia global que algunos describen como una nueva fase en las crypto wars o guerras de la criptografía.

Los ataques se convirtieron en el último chivo expiatorio de aquellos que están a favor de expandir las medidas de vigilancia, a pesar de la evidencia que demuestra que los miembros de Daesh que se encargaban de comunicar y coordinar los ataques no se valieron de la encriptación. De hecho, uno de los teléfonos de los atacantes se recuperó con mensajes SMS sin encriptar que recibió durante el ataque.

Nada de esto detuvo a los gobiernos occidentales en su empeño por regular con mayor severidad la tecnología de encriptación. Un nuevo proyecto de ley en el Reino Unido busca expandir la capacidad de vigilancia de las fuerzas de seguridad. Incluye cláusulas explícitas en las que los proveedores de servicios de comunicación deberán brindar información «que sea legible«. En los hechos, esto significaría que las compañías de tecnología deberían construir puertas traseras para todas las comunicaciones encriptadas, así como también deberán abrir esas puertas cuando se presente una orden de cateo.

Nadim Kobeissi, un tecnólogo y bloguero libanés que es reconocido por su liderazgo en el desarrollo de la aplicación de chat encriptado Cryptocat, explica por qué las tecnologías encriptadas no pueden admitir esa especie de «puerta trasera» que los gobiernos como el de David Cameron les piden:

The call for backdoors is nothing new….I’ve had well-intentioned intelligence officers ask me informally, out of honest curiosity, why it is that I would refuse to insert backdoors. The issue is that cryptography depends on a set of mathematical relationships that cannot be subverted selectively. They either hold completely or not at all. It’s not something that we’re not smart enough to do; it’s something that’s mathematically impossible to do. I cannot backdoor software specifically to spy on jihadists without this backdoor applying to every single member of society relying on my software.

La solicitud de puertas traseras no es nueva… Algunos funcionarios de inteligencia con buenas intenciones me han preguntado de forma informal, solo por curiosidad, por qué me negaría a insertar puertas traseras. El problema es que la criptografía depende de una serie de relaciones matemáticas que no pueden trastocarse de forma selectiva. O bien se ejecutan en forma completa o no se ejecutan para nada. No se trata de algo que no somos lo suficientemente inteligentes como para hacerlo, se trata de algo imposible desde el punto de vista matemático. No puedo crear puertas traseras específicamente para espiar a los yihadistas sin que esa puerta trasera se aplique a cada miembro de la sociedad que depende de mi software.

El OSINT señala la destreza en la forma en que Daesh hace uso del debate en el Reino Unido y los miedos que surgen de la encriptación al finalizar el video con un correo electrónico encriptado luego de amenazar el Reino Unido con un ataque similar.

ISIS might want the UK to overreact and ban encryption. Fading away David Cameron to transition to a GPG encrypted email is meaningful.

— The OSINT (@theosint) January 24, 2016

ISIS debe querer que el Reino Unido reaccione exageradamente y prohíba la encriptación. Es significativo que debiliten a David Cameron con un correo electrónico encriptado.

There is little doubt that ISIS has been following the new cryptowar. Banning encryption will not prevent them from having it.

— The OSINT (@theosint) January 24, 2016

No quedan muchas dudas de que ISIS ha ido siguiendo el desarrollo de las nueva guerras de la criptografía. La prohibición de la encriptación no va a prevenir que ellos igual la usen.

De hecho, Daesh parece estar jugando directamente con las sensibilidades de muchos países occidentales. Los ataques terroristas de París incluyeron maniobras estratégicas que parecían tener como objetivo explotar y exacerbar los miedos sobre los peligros de que los refugiados se conviertan en potenciales terroristas.

El pasarporte sirio falso plantado en el cuerpo de uno de los atacantes de París asesinados se convirtió en el prueba de este miedo. No hay dudas de que las herramientas de encriptación que se usaron en este video van detrás de la misma estrategia.

After trying to instigate refugee ban with Paris attack, ISIS now taunting Western govts about encryption. https://t.co/Ty6wZgq9CE

— Matthieu Aikins (@mattaikins) January 24, 2016

Luego de intentar instigar la prohibición de recibir refugiados en relación a los ataques terroristas de París, ISIS engaña a los gobiernos occidentales con la encriptación.

Tal vez Dáaesh disfruta ver el desarrollo de una nueva ronda en las «guerras de la critografía» mientras presionan todos los botones del poder político que, entre otras cosas, llevan a la violación de las libertades civiles y de la seguridad pública.

Los intentos del gobierno para acceder a la totalidad de las comunicaciones encriptadas con la esperanza de derrotar o prevenir los ataques no ven futuro. A pesar del cierre de cuentas y la vigilancia de plataformas como Twitter en contra de Daesh el grupo sigue activo en su mayoría y es capaz de transmitir en forma pública sus propagandas y sus búsquedas. Tal como lo informó el Washington Post en diciembre, el equipo de respuestas de mensajes del Departamento de Estado tuvo tres líderes en menos de un año mientras se dio comienzo y se descartaron múltiples estrategias. Apuntar hacia la encriptación se convirtió en uno de los objetivos más torpes junto con el fracaso de otras estrategias para contrarrestar el terrorismo en línea.

Glyn Moody, editor de Ars Technica, escribió:

…the video's encrypted message, whatever it says, shows perfectly why neither banning nor breaking crypto will help in the slightest.

… el mensaje encriptado en el video, sea lo que sea que diga, muestra perfectamente por qué ni la prohibición ni el romper con la criptografía podrán ayudar en lo más mínimo.

Ciertamente, la encriptación ha sido un tema acalorado para los gobiernos desde la Guerra Fría, aunque la primera guerra de la criptografía no comenzó hasta la introducción del PGP («Pretty Good Privacy» o privacidad bastante buena) a principios de la década del noventa (para ver la historia completa, vea aqui el relato de OTI de la primera guerra de la criptografía). Los tecnólogos y defensores están ahora en el medio de la segunda guerra de la criptografía como consecuencia de la necesidad de una fuerte encriptación luego de las revelaciones de Snowden.

Mientas que los gobiernos, incluyendo el Reino Unido y los Estados Unidos, han solicitado puertas traseras a la encriptación, los defensores tales como Global Voices Advocacy y EFF, junto con los gigantes de Internet como Apple y Google han dado su parecer en contra de la debilitación de la encriptación. Aún con el potencial actual en las manos de los Estados Unidos y otros miembros de Five Eyes -la alianza de inteligencia que incluye a Australia, Nueva Zelanda, Canadá, el Reino Unido y los Estados Unidos- (vea los mensajes de texto sin encriptar de los terroristas de París), hay fuertes dudas sobre la legitimidad de la vigilancia masiva como una estrategia viable en contra del terrorismo.

Los debates sobre la encriptación diseminados por los gobiernos juegan a favor de las estrategias de Daesh de mantener a los gobiernos lo más alejados posible de vencer a la organización en línea y fuera de línea. Tal como lo sugieren los correos electrónicos encriptados en el video, Daesh no existe gracias a la encriptación, así como la tecnología de encriptación no le permite funcionar como lo hace.