Imágenes mezcladas por Oiwan Lam.

En septiembre de 1987, un laboratorio de Pekín envió el que sería el primer correo electrónico de China. El mensaje, dirigido a una universidad alemana, decía: «Más allá de la Gran Muralla, podemos llegar a cualquier rincón del mundo».

El desarrollo de la infraestructura de internet en las pasadas décadas ha permitido al pueblo chino seguir atravesando la «Gran Muralla» y comunicarse con el resto del mundo. Pero las autoridades chinas no tardaron en edificar otro muro para evitar que la gente accediera a información que consideraban amenazadora para el Partido Comunista Chino.

En 1996, Pekín puso en marcha un conjunto de disposiciones internas para regular la información que llega a los ordenadores, y en 1998, el Ministerio de Seguridad Pública lanzó el proyecto Escudo Dorado, filtro nacional que bloquea contenidos políticamente sensibles y les impide el paso a la red nacional.

Este esquema táctico de censura, que desde hace tiempo lleva el apodo de «Gran Cortafuegos», se actualiza periódicamente, dado que los esfuerzos de la gente por atravesarlo no han flaqueado desde su puesta en marcha. Hay quien describe la relación entre el Gran Cortafuegos y los internautas chinos como una eterna «fuga de prisión».

Recientemente, la plataforma de investigación periodística Initium, con sede en Hong Kong, repasó la evolución del Gran Cortafuegos y de las herramientas que se utilizan para eludirlo. Este es un resumen de los puntos más importantes del informe.

Primera fase: el Escudo Dorado bloquea nombres de dominio y direcciones IP

El primer modelo de Escudo Dorado fue un filtro doméstico que bloqueaba direcciones IP y nombres de dominio específicos:

「牆」就像一個邪惡的郵差,只要看到你的信封上寫上 Google 或 Facebook 等網站的地址,就會直接將信件丟棄。

El Gran Cortafuegos es como un cartero malvado: cada vez que ve direcciones de Google o Facebook en el sobre, se deshace de la carta.

Utilizando un servidor extranjero, como un proxy, la gente aún podía eludir el cortafuegos y visitar cualquier web que deseara:

就好像你將一封希望寄給 Google 的信,先寄給一位認識好郵差的朋友,再由他幫你轉寄給 Google。

Es como si pensarar enviar una carta a Google: primero puedes mandarla a un amigo que conozca a un buen cartero y después este cartero puede reenviarla a Google.

Segunda fase: el Escudo Dorado implementa la censura de palabras clave

El sistema de filtro por palabras del Escudo Dorado se optimizó para detectar el contenido de los sitios web que visitan los internautas, incluso si la conexión a internet pasa por un proxy. Si en la conexión a la red transita «contenido sensible», se pone en marcha el Protocolo de Control de Transmisiones (TCP):

這時候,「牆」就如一名資訊審查員,拆開你的信件,只要發現你提到敏感資訊,便將你的信丟棄。

En este caso, el Gran Cortafuegos actúa como un inspector de información: puede destripar tu carta y eliminarla si encuentra contenido sensible.

Vías de censura de un comentario en Weibo. Gráfico de Citizen Lab (CC BY 2.5). Traducción del texto, Lourdes Sada.

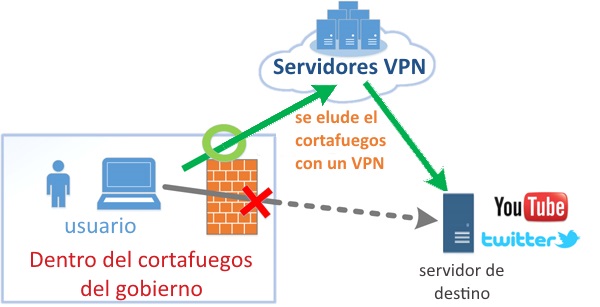

Para evitar inspecciones de este tipo, los internautas chinos comenzaron a utilizar redes privadas virtuales (VPN) que eluden el Gran Cortafuegos. En principio, eran las empresas multinacionales las que usaban los VPN para proteger los secretos empresariales: sus comunicaciones internas viajaban por una red privada y se encriptaban para asegurar que nadie podía leer los mensajes enviados de esta forma.

En otras palabras, un servidor VPN fuera de China podía transmitir con seguridad las solicitudes de visita de un internauta chino a cualquier web.

Tercera fase: el Gran Cortafuegos comienza a detectar VPN y otras herramientas de elusión

Con el apoyo del Gobierno, los programadores del Gran Cortafuegos consiguieron finalmente identificar las vulnerabilidades de los VPN. Descubrieron que hay algunos rasgos evidentes en los protocolos de los VPN más populares, como IPSec, L2TP/TPSec y PPTP, que suelen utilizar puertos específicos. Cuando se procesa la conexión encriptada, deja un rastro característico.

El Gran Cortafuegos se actualizó de nuevo para detectar estos rastros de conexiones «irregulares»:

這就好比「牆」雖然看不懂你的信件,但能從你信件內容中經常使用的筆跡和標點符號出現頻率,分析出你的真實意圖。

Es como si el Gran Cortafuegos no pudiera leer tu carta, pero pudiera analizar la intención de su contenido de acuierdo con la escritura y la frecuencia de la puntuación.

En 2011, el Gran Cortafuegos bloqueó temporalmente dos importantes protocolos de VPN, PPTP y L2TP. Pero el daño económico provocado por el bloqueo de estos protocolos fue enorme. Desde entonces, el Gran Cortafuegos se ha actualizado para reducir la velocidad o reiniciar las conexiones individuales por VPN.

Para resolver el problema, los programadores de software libre de GitHub crearon una nueva herramienta, Shadowsocks.

Similar a un VPN, Shadowsocks es tecnología de elusión. Encripta las comunicaciones entre el usuario y la web que desea visitar, pero la conexión es difícil de detectar por terceros porque Shadowsocks permite a los usuarios escoger distintos métodos de encriptado y se conecta por un puerto aleatorio.

Además, Shadowsocks es un proyecto de fuente libre, por lo que aunque el programador original eliminara los códigos publicados en GitHub presionado por las autoridades, otros programadores podrían seguir trabajando en este software y manteniendo variantes como ShadowsocksR y V2Ray.

Conforme el Gobierno chino iba bloqueando sitios web, incluidos algunos que no tienen nada que ver con la política, como sitios web de juegos, de fotografía y plataformas de medios sociales, crecía la demanda de herramientas de elusión. Algunos programadores privados crearon empresas de éxito que proporcionaban aplicaciones de elusión a los internautas que utilizaban Shadowsocks.

Cuando en 2014 Apple actualizó su sistema operativo a iOS 8, los dispositivos de la empresa comenzaron a abrir puertos API relacionados con los VPN, lo que permite que otros programadores creen aplicaciones VPN privadas encriptadas. Desde entonces, se han multiplicado las aplicaciones proxy que admiten protocolos de Shadowsocks. Solo hay que instalar y abrir la aplicación para conectarse a sitio web prohibidos por el Gobierno chino, lo que facilita que los usuarios de Internet accedan a sitios web que se encuentran fuera del Gran Cortafuegos.

Pero las autoridades chinas mantienen una estrecha vigilancia sobre todos estos productos.

Cuarta fase: leyes de ciberseguridad que tienen el anonimato y los VPN en su punto de mira

Además de actualizar constantemente el Gran Cortafuegos, Pekín también ha introducido nuevas leyes que criminalizan a los proveedores de servicios de VPN.

El 22 de enero de 2017, el ministerio chino de Industria y Tecnologías de la Información (MITI) publicó una «Nota sobre la limpieza y regulación del merado de servicios de acceso a Internet» que manifiesta:

without approval by the telecommunication management departments, one must not create on his own accord, or hire, dedicated lines (including virtual private networks VPNs) or other information channels to conduct cross-border business activities. Basic telecommunication enterprises leasing dedicated international lines to users, should create a centralized user archive, and make clear to the users that the terms of use of those lines are limited to internal office use, and that the lines must not be used to connect to domestic or overseas data centers or operations platforms to conduct telecommunication operations business activities.

Sin aprobación de los departamentos de gestión de las telecomunicaciones, no se puede alquilar o crear por cuenta propia lineas dedicadas (como los VPN) u otras vías que canalicen actividades comerciales transfronterizas. Las empresas de telecomunicaciones básicas que rentan líneas internacionales dedicadas a sus clientes deben crear un archivo centralizado de usuarios, y dejar claro a estos usuarios que los términos de uso de esas líneas se limita a una utilización interna en la oficina, y que estas líneas no pueden usarse ni conectarse a centros de datos nacionales o internacionales o a plataformas operativas para realizar actividades comerciales por telecomunicación.

El pasado 1 de junio entró en vigor la controvertida «Ley de Ciberseguridad», que amplía los derechos del departamento de supervisión, aumenta las responsabilidades y deberes de los operadores de Internet y exige un registro de nombres reales de internautas. El sistema de control es similar al de la operación «PreCrimen» de la película de ciencia ficción Minority Report.

La legislación obligó a Apple a eliminar desde julio las aplicaciones VPN de su tienda de aplicaciones en China. El socio de Amazon en el país también envió un comunicado a sus clientes advirtiéndoles de la prohibición de utilizar su nube para establecer un servidor VPN, ya que si las autoridades descubren que sus clientes utilizan VPN no aprobados, podrían cerrar sus servicios.

La presión a la que están sometidos los programadores y usuarios de VPN es severa. Desde julio aparecen regularmente noticias de acoso a desarrolladores y usuarios de software de proxy.

Un programador publicó en Twitter cómo fue identificado por la policía. Dijo que habían localizado su dirección IP por su número QQ, que aparece en la tienda de aplicaciones. La policía visitó su apartamento y le exigió que borrara la aplicación proxy. Después prometió no volver a subir esta aplicación de nuevo.

En Shenzhen, la policía encontró a varios internautas por su frecuente conexión a un software proxy. Se cortó su conexión a internet y se les obligó a escribir una carta en la que prometían que nunca volverían a utilizar este software para conectarse.

Estas medidas represivas, cada vez más frecuentes, asustan a los programadores y usuarios de herramientas de elusión. Uno de estos programadores dijo que le quedaban dos opciones:

要絕對安全,只有兩條路:一個是不做中文版,包裝成類似 ExpressVPN 這樣的海外公司;另一個……我前天見了一個朋友,他說他認識工信部的人,可以幫我申請 VPN 銷售許可證。這樣就可以徹底洗白了。

Hay dos formas de estar totalmente a salvo: una es no hacer la versión china de la aplicación, y promoverla como si fuera de una empresa extranjera como Express VPN; y la otra forma… hace unos días me encontré a un amigo, y me dijo que conoce a alguien que trabaja en el MITI y puede ayudarme a conseguir un permiso de ventas de VPN. De esta forma, el negocio puede ser completamente legal.

No obstante, obtener una licencia equivale a trabajar con el Gobierno espiando las actividades en la red de los usuarios del VPN. El programador dijo más:

肯定要按官方要求,記錄用戶身份,保留用戶日誌,到時候上面如果查下來,要什麼數據就給他們。…其實沒幾個用戶在意隱私的,他們只要能翻牆就行了。而只要有人用,我們就有錢賺……

Por supuesto, hay que seguir las reglas del Gobierno para registrar la identidad de los usuarios, consignar su historial de movimientos; y tendremos que dar al gobierno cualquier dato que nos pida en el futuro… en realidad pocos usuarios se preocupan por la privacidad, lo que quieren es saltar la muralla. Mientras tengamos usuarios podemos hacer dinero…

En términos técnicos, las tecnologías de elusión han superado al Gran Cortafuegos. Pero el nuevo régimen legal ha cambiado las reglas del juego. Hoy, los internautas chinos que desean conectarse con la red externa deben elegir entre renunciar a su privacidad y suscribirse a un VPN autorizado o vencer su temor al acoso policial y utilizar herramientas de elusión extranjeras.

Después de tres décadas, el sueño de cruzar la Gran Muralla y llegar a todos los rincones del mundo ha dado paso a una pesadilla que pone en peligro la libertad de la gente.